Obsah

Jetico BestCrypt – spolehlivé šifrování informací

BestCrypt, vyvinutý finskou společností Jetico, je multiplatformní komerční nástroj pro šifrování disku. BestCrypt, který je k dispozici pro platformy Windows, Linux, macOS a Android, je dodáván ve dvou edicích, z nichž jedna nabízí šifrování celého disku a druhá šifruje svazky virtuálních disků uložené v kontejnerech, přičemž druhá je podporována našimi nástroji.

BestCrypt šifrovací algoritmy

Podobně jako nástroje pro šifrování s otevřeným zdrojovým kódem, jako je TrueCrypt/VeraCrypt, podporuje BestCrypt několik šifrovacích algoritmů včetně AES, Blowfish, CAST, GOST 28147-89, RC6, Serpent, Twofish a Camellia. Jak již možná víte, volba jiného šifrovacího algoritmu než AES má za následek drastické snížení rychlosti přístupu k datům bez hmatatelného zvýšení bezpečnosti.

PBKDF: Hashovací funkce a počet hashovacích iterací

Co má vliv na bezpečnost (a rychlost útoku na obnovu hesla) je výběr algoritmu hash a počet kol (iterací) použitých v odpovídající funkci odvození klíče na základě hesla.

BestCrypt podporuje následující hashovací funkce: SHA-3 (512-bit), Whirlpool (512-bit), SHA-256 a SHA-512 a Skein.

BestCrypt podporuje několik různých režimů šifrování; ve výchozím nastavení se používá šifrování založené na hesle. Výchozí hashovací algoritmus je SHA-512 a počet kol hash je 16384 (uživatel může toto číslo změnit).

Prolomení hesel BestCrypt

Naše nástroje mohou rozbít pouze disky BestCrypt (fyzické a virtuální svazky), které jsou chráněny Heslo založené na šifrování. Chcete-li nastavit útok, postupujte podle těchto kroků.

Krok 1: Extrahujte metadata šifrování

Během prvního kroku musíte extrahovat šifrovací metadata ze šifrovaného disku nebo virtuálního svazku. Na rozdíl od TrueCrypt/VeraCrypt ukládá BestCrypt informace o šifrovacím algoritmu, hashovací funkci a počtu kol v hlavičce disku. Tato metadata šifrování pomáhají nastavit útok automatickým použitím správných nastavení. Metadata šifrování lze extrahovat pomocí Elcomsoft Forensic Disk Decryptor, který je součástí Elcomsoft Distributed Password Recovery a je k dispozici samostatně.

Elcomsoft Forensic Disk Decryptor je malý nástroj, který je součástí Elcomsoft Distributed Password Recovery. Uživatele Elcomsoft Forensic Disk Decryptor můžete použít k nastavení útoků na malý soubor namísto původního šifrovaného kontejneru. Protože v metadatech šifrování nejsou zahrnuta žádná nezpracovaná nebo šifrovaná data, hash soubory vytvořené pomocí Elcomsoft Forensic Disk Decryptor nabízejí výrazně vyšší úroveň soukromí a umožňují vzdálené a cloudové zpracování bez rizika úniku dat.

Chcete-li extrahovat metadata šifrování, proveďte následující.

- Spusťte Elcomsoft Forensic Disk Decryptor.

- Zadejte kontejner BestCrypt, ze kterého chcete extrahovat metadata šifrování.

- Uložte metadata šifrování.

Jakmile budete hotovi, shromážděte extrahované hash soubory a otevřete je v Elcomsoft Distributed Password Recovery pro nastavení útoku.

Krok 3: Použijte Distributed Password Recovery k prolomení hesla

Zahájení útoku proti disku BestCrypt je stejně jednoduché jako otevření šifrovacích metadat, která jste získali v kroku 1 pomocí Elcomsoft Distributed Password Recovery. Možná však budete chtít upravit útok na rozdíl od použití hrubé síly.

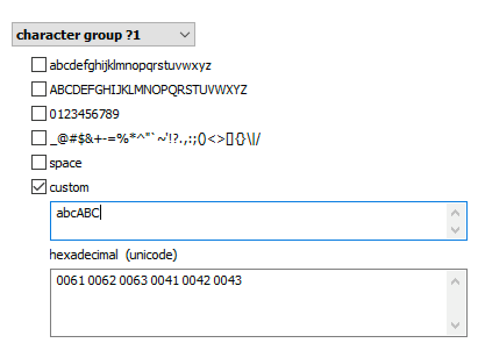

Zatímco BestCrypt dělá maximum pro ochranu šifrovaných disků před útoky hrubou silou, v útocích na obnovu hesla máme významný pokrok. Prolomení hesla dnes zahrnuje použití cílených slovníků a inteligentních útoků podporovaných Elcomsoft Distributed Password Recovery. Stávající hesla uživatele jsou vynikajícím výchozím bodem. Tato hesla lze získat z uživatelského účtu Google, macOS, klíčenky iOS nebo iCloud, účtu Microsoft nebo jednoduše extrahovat z počítače uživatele. Stávající hesla uživatele napovídají, jaké skupiny znaků se pravděpodobně používají:

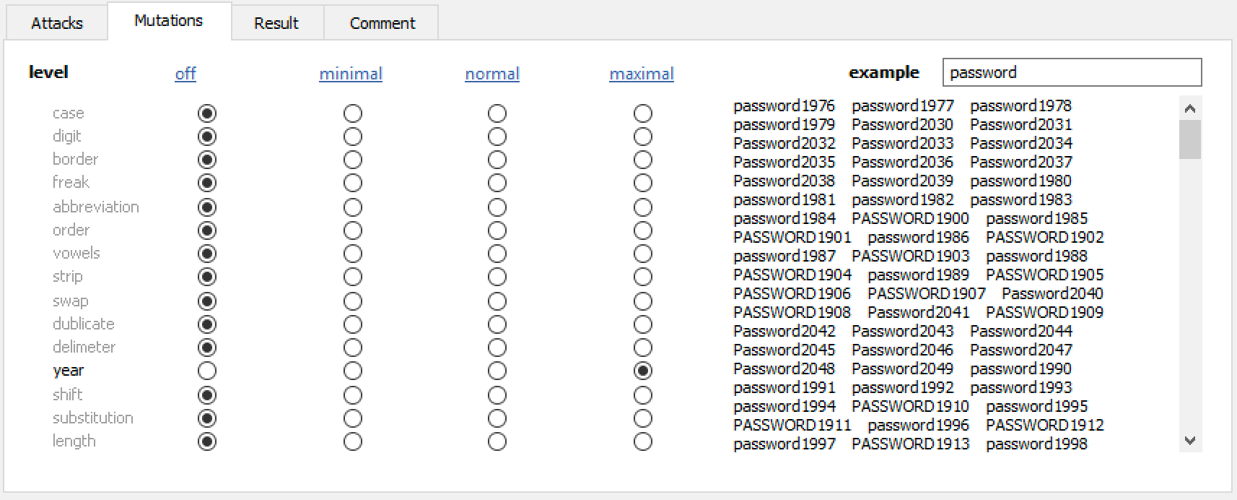

Elcomsoft Distributed Password Recovery nabízí řadu možností, jak automaticky vyzkoušet nejběžnější varianty vašeho hesla (jako je Password1, password1967 nebo pa$$w0rd):

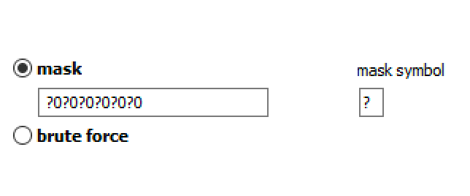

Masky lze použít k vyzkoušení hesel, která odpovídají zavedeným běžným vzorům:

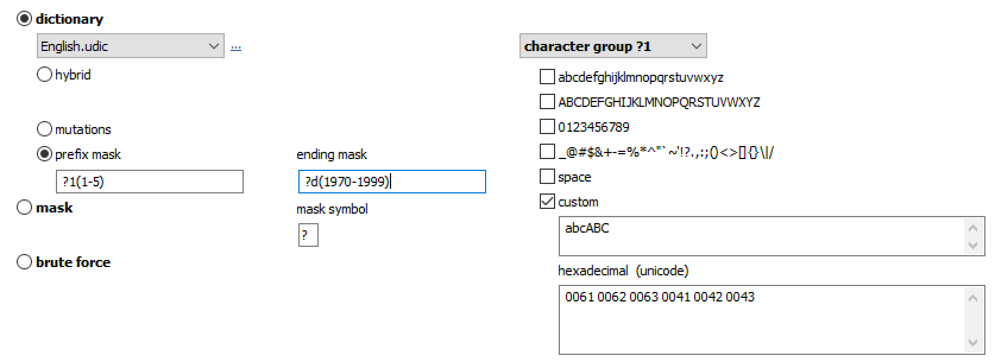

Pokročilé techniky umožňují skládání hesel až se dvěma slovníky a skriptovatelnými pravidly: